Aperçu de l’architecture

Cette section fournit une vue d’ensemble du déploiement de StorageZones Controller pour des évaluations de validation de principe ou des environnements de production à haute disponibilité. Le déploiement à haute disponibilité s’affiche à la fois avec et sans proxy DMZ tel que Citrix ADC.

Pour évaluer un déploiement avec plusieurs StorageZones Controller, suivez les instructions relatives à un déploiement à haute disponibilité.

Chacun des scénarios de déploiement nécessite un compte ShareFile Enterprise. Par défaut, ShareFile stocke les données dans le cloud géré sécurisé par ShareFile. Pour utiliser le stockage de données privé, qu’il s’agisse d’un partage réseau local ou d’un système de stockage tiers pris en charge, configurez des zones de stockage pour ShareFile Data.

Pour fournir en toute sécurité des données aux utilisateurs à partir de partages de fichiers réseau ou de bibliothèques de documents SharePoint, configurez les connecteurs de zone de stockage.

Déploiement de preuve de concept du StorageZones Controller

Attention :

Un déploiement de validation de principe est uniquement destiné à des fins d’évaluation et ne doit pas être utilisé pour le stockage de données critiques.

Un déploiement de validation de principe utilise un seul StorageZones Controller. L’exemple de déploiement décrit dans cette section comporte à la fois des zones de stockage pour ShareFile Data et des connecteurs de zone de stockage activés.

Pour évaluer un seul StorageZones Controller, vous pouvez éventuellement stocker les données dans un dossier (tel que C:\ZoneFiles) sur le disque dur du StorageZones Controller plutôt que sur un partage réseau distinct. Toutes les autres exigences du système s’appliquent à un déploiement d’évaluation.

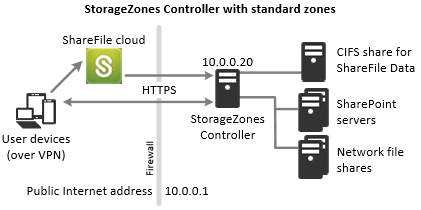

Déploiement de preuve de concept pour les zones de stockage standard

Un StorageZones Controller configuré pour les zones standard doit accepter les connexions entrantes depuis le cloud ShareFile. Pour ce faire, le responsable du traitement doit disposer d’une adresse Internet accessible au public et le protocole SSL doit être activé pour les communications avec le cloud ShareFile. La figure suivante indique le flux de trafic entre les appareils utilisateur, le cloud ShareFile et le StorageZones Controller.

Dans ce scénario, un pare-feu se trouve entre Internet et le réseau sécurisé. Le StorageZones Controller se trouve à l’intérieur du pare-feu pour contrôler l’accès. Les connexions utilisateur à ShareFile doivent traverser le pare-feu et utiliser le protocole SSL sur le port 443 pour établir cette connexion. Pour prendre en charge cette connectivité, vous devez ouvrir le port 443 sur le pare-feu et installer un certificat SSL public sur le service IIS du StorageZones Controller.

Déploiement de StorageZones Controller à haute disponibilité

Pour un déploiement en production de ShareFile avec haute disponibilité, la meilleure pratique recommandée consiste à installer au moins deux StorageZones Controller. Lorsque vous installez le premier contrôleur, vous créez une zone de stockage. Lorsque vous installez les autres contrôleurs, vous les connectez à la même zone. Les StorageZones Controller qui appartiennent à la même zone doivent utiliser le même partage de fichiers pour le stockage.

Dans un déploiement à haute disponibilité, les serveurs secondaires sont des StorageZones Controller indépendants et pleinement opérationnels. Le sous-système de contrôle des zones de stockage choisit de manière aléatoire un contrôleur de zones de stockage pour les opérations. Si le serveur principal est hors ligne, vous pouvez facilement promouvoir un serveur secondaire au rang de serveur principal. Vous pouvez également rétrograder un serveur du statut principal au serveur secondaire.

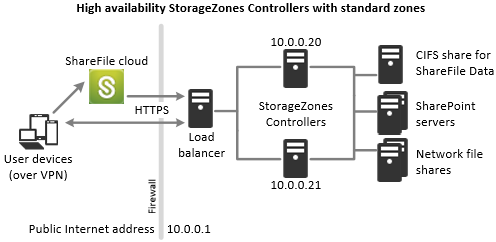

Déploiement à haute disponibilité pour les zones standard

Les StorageZones Controller configurés pour les zones de stockage standard doivent accepter les connexions entrantes depuis le cloud ShareFile. Pour ce faire, chaque responsable du traitement doit disposer d’une adresse Internet accessible au public et le protocole SSL doit être activé pour les communications avec le cloud ShareFile. Vous pouvez configurer plusieurs adresses publiques externes, chacune étant associée à un StorageZones Controller différent. La figure suivante montre un déploiement à haute disponibilité pour des zones de stockage standard.

Comme dans le scénario de déploiement de preuve de concept ci-dessus, un pare-feu se trouve entre Internet et le réseau sécurisé. Les StorageZones Controller se trouvent à l’intérieur du pare-feu pour contrôler l’accès. Les connexions utilisateur à ShareFile doivent traverser le pare-feu et utiliser le protocole SSL sur le port 443 pour établir cette connexion. Pour prendre en charge cette connectivité, vous devez ouvrir le port 443 sur le pare-feu et installer un certificat SSL public sur le service IIS de tous les StorageZones Controller.

Configuration du stockage partagé

Les StorageZones Controller qui appartiennent à la même zone de stockage doivent utiliser le même partage de fichiers pour le stockage. Les StorageZones Controller accèdent au partage à l’aide de l’utilisateur du pool de comptes IIS. Par défaut, les pools d’applications fonctionnent sous le compte d’utilisateur Service réseau, qui dispose de droits d’utilisateur de bas niveau. Un StorageZones Controller utilise le compte Network Service par défaut.

Vous pouvez utiliser un compte d’utilisateur nommé au lieu du compte de service réseau pour accéder au partage. Pour utiliser un compte utilisateur nommé, spécifiez le nom d’utilisateur et le mot de passe sur la page de configuration de la console StorageZones. Exécutez le pool d’applications IIS et les services ShareFile à l’aide du compte Network Service.

Connexions réseau

Les connexions réseau varient en fonction du type de zone : ShareFile géré ou standard.

Zones gérées par ShareFile

Le tableau suivant décrit les connexions réseau qui se produisent lorsqu’un utilisateur ouvre une session sur ShareFile, puis télécharge un document depuis une zone gérée ShareFile. Toutes les connexions utilisent HTTPS.

| Étape | Source | Destination |

|---|---|---|

1. Demande d’ouverture de session utilisateur |

Client | company.sharefile.com:443 |

2. (Facultatif) Redirection vers l’ouverture de session SAML IdP |

Client | URL du fournisseur d’identité SAML |

3. Enumération de fichiers/dossiers et demande de téléchargement |

Client | company.sharefile.com:443 |

4. Téléchargement du fichier |

Client | storage-location.sharefile.com:443 |

Zones de stockage standard

Le tableau suivant décrit les connexions réseau qui se produisent lorsqu’un utilisateur ouvre une session sur ShareFile, puis télécharge un document depuis une zone de stockage standard. Toutes les connexions utilisent HTTPS.

| Étape | Source | Destination |

|---|---|---|

1. Demande d’ouverture de session utilisateur |

Client | company.sharefile.com |

2. (Facultatif) Si vous utilisez ADFS, redirigez vers l’ouverture de session SAML IdP |

Client | URL du fournisseur d’identité SAML |

3. Enumération de fichiers/dossiers et demande de téléchargement |

Client | company.sharefile.com |

4. Autorisation de téléchargement de fichiers |

company.sharefile.com |

szc.company.com |

5. Téléchargement du fichier |

Client | szc.company.com |

Déploiement du proxy DMZ du StorageZones Controller

Une zone démilitarisée (DMZ) fournit un niveau de sécurité supplémentaire au réseau interne. Un proxy DMZ, tel que Citrix ADC VPX, est un composant facultatif utilisé pour :

-

Assurez-vous que toutes les demandes adressées à un StorageZones Controller proviennent du cloud ShareFile, afin que seul le trafic approuvé parvienne aux StorageZones Controller.

Le StorageZones Controller dispose d’une opération de validation qui vérifie la validité des signatures URI pour tous les messages entrants. Le composant DMZ est chargé de valider les signatures avant de transférer les messages.

-

Demandes d’équilibrage de charge adressées aux StorageZones Controller à l’aide d’indicateurs d’état en temps réel.

Les opérations peuvent être équilibrées en charge par rapport aux StorageZones Controller s’ils peuvent tous accéder aux mêmes fichiers.

-

Déchargez le protocole SSL des StorageZones Controller.

-

Assurez-vous que les demandes de fichiers sur SharePoint ou sur des lecteurs réseau sont authentifiées avant de passer par la zone démilitarisée.

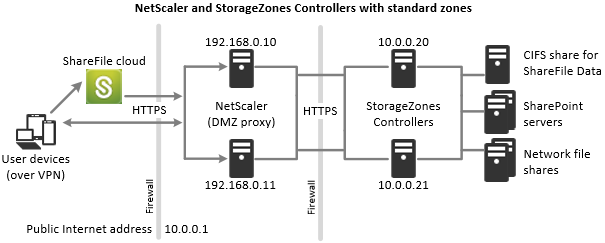

Déploiement de Citrix ADC et de StorageZones Controller

Déploiement pour les zones de stockage standard

Les StorageZones Controller configurés pour les zones standard doivent accepter les connexions entrantes depuis le cloud ShareFile. Pour ce faire, le Citrix ADC doit disposer d’une adresse Internet accessible au public et le protocole SSL doit être activé pour les communications avec le cloud ShareFile.

Dans ce scénario, deux pare-feux se situent entre Internet et le réseau sécurisé. Les StorageZones Controller résident dans le réseau interne. Les connexions utilisateur à ShareFile doivent traverser le premier pare-feu et utiliser le protocole SSL sur le port 443 pour établir cette connexion. Pour prendre en charge cette connectivité, vous devez ouvrir le port 443 sur le pare-feu et installer un certificat SSL public sur le service IIS des serveurs proxy DMZ (s’ils interrompent la connexion utilisateur).

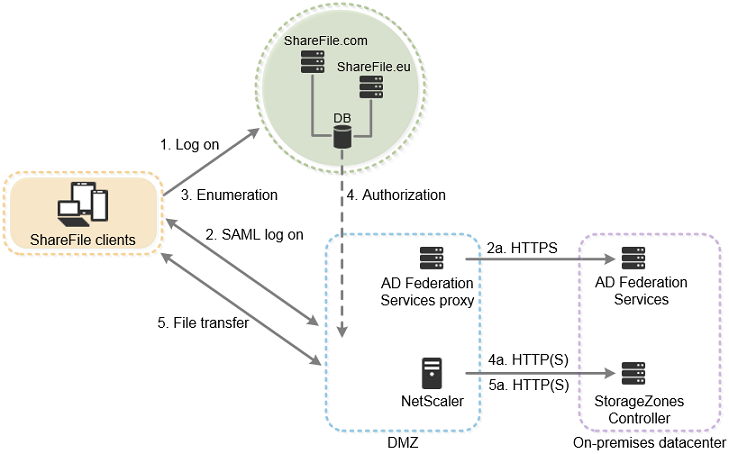

Connexions réseau pour les zones standard

Le schéma et le tableau suivants décrivent les connexions réseau qui se produisent lorsqu’un utilisateur se connecte à ShareFile, puis télécharge un document depuis une zone standard déployée derrière Citrix ADC. Dans ce cas, le compte utilise les services ADFS (Active Directory Federation Services) pour l’ouverture de session SAML.

Le trafic d’authentification est géré dans la zone démilitarisée par un serveur proxy ADFS qui communique avec un serveur ADFS sur le réseau sécurisé. L’activité des fichiers est accessible via Citrix ADC dans la zone démilitarisée, qui met fin au protocole SSL, authentifie les demandes des utilisateurs, puis accède au StorageZones Controller du réseau sécurisé pour le compte des utilisateurs authentifiés. L’adresse externe Citrix ADC pour ShareFile est accessible via le nom de domaine complet Internet szc.company.com.

| Étape | Source | Destination | Protocole |

|---|---|---|---|

1. Demande d’ouverture de session utilisateur |

Client | company.sharefile.com |

HTTPS |

2. (Facultatif) Redirection vers l’ouverture de session SAML IdP |

Client | URL du fournisseur d’identité SAML | HTTPS |

2a. Ouverture de session ADFS |

Proxy ADFS | serveur ADFS | HTTPS |

3. Enumération de fichiers/dossiers et demande de téléchargement |

Client | company.sharefile.com |

HTTPS |

4. Autorisation de téléchargement de fichiers |

ShareFile |

szc.company.com (adresse externe) |

HTTP(S) |

4a. Autorisation de téléchargement de fichiers |

IP NetScaler ADC (NSIP) | StorageZones Controller | HTTPS |

5. Téléchargement du fichier |

Client |

szc.company.com (adresse externe) |

HTTPS |

5a. Téléchargement du fichier |

IP NetScaler ADC (NSIP) | StorageZones Controller | HTTP(S) |

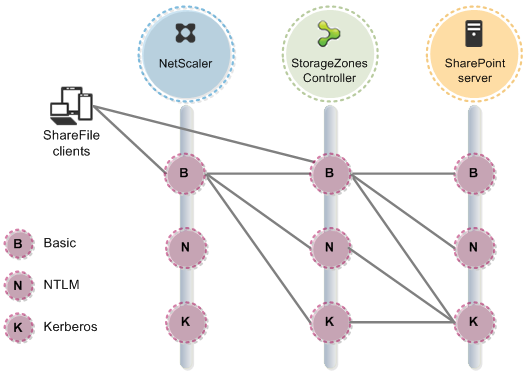

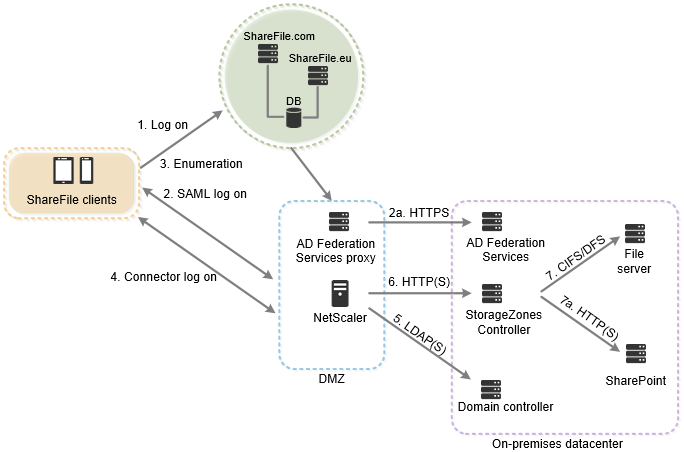

Le schéma et le tableau suivants étendent le scénario précédent pour montrer les connexions réseau pour les connecteurs StorageZone. Ce scénario inclut l’utilisation de NetScaler dans la zone démilitarisée pour mettre fin au protocole SSL et authentifier les utilisateurs pour l’accès aux connecteurs.

| Étape | Source | Destination | Protocole |

|---|---|---|---|

1. Demande d’ouverture de session utilisateur |

Client | company.sharefile.com |

HTTPS |

2. (Facultatif) Redirection vers l’ouverture de session SAML IdP |

Client | URL du fournisseur d’identité SAML | HTTPS |

2a. Ouverture de session ADFS |

Proxy ADFS | serveur ADFS | HTTPS |

3. Énumération des connecteurs de niveau supérieur |

Client | company.sharefile.com |

HTTPS |

4. L’utilisateur ouvre une session sur le serveur StorageZones Controller |

Client |

szc.company.com (adresse externe) |

HTTPS |

5. Authentification des utilisateurs |

IP NetScaler ADC (NSIP) | Contrôleur de domaine AD | LDAP (S) |

6. Enumération de fichiers/dossiers et demandes de chargement/téléchargement |

IP NetScaler ADC (NSIP) | StorageZones Controller | HTTP(S) |

7. Énumération des partages réseau et chargement/téléchargement |

StorageZones Controller | Serveur de fichiers | CIFS ou DFS |

7a. Énumération et chargement/téléchargement dans SharePoint |

StorageZones Controller | SharePoint | HTTP(S) |

Le schéma suivant récapitule les combinaisons de types d’authentification prises en charge selon que l’utilisateur s’authentifie ou non.