Remediación automatizada de amenazas

Comprender la remediación automatizada de amenazas: mejorar la seguridad con medidas proactivas

A medida que las amenazas cibernéticas evolucionan en complejidad y volumen, las medidas de seguridad reactivas tradicionales ya no son suficientes. Aquí es donde entra en juego la remediación automatizada de amenazas, un enfoque con visión de futuro que aborda y neutraliza amenazas de alta gravedad en tiempo real, salvaguardando tanto los datos del usuario como la integridad de la plataforma.

¿Qué es la remediación automatizada de amenazas?

La remediación automatizada de amenazas se refiere al proceso automatizado de identificar y resolver amenazas de seguridad sin intervención humana. Al aprovechar modelos avanzados de aprendizaje automático, nuestro sistema puede detectar anomalías que indican posibles riesgos de seguridad. Una vez que se identifica una amenaza, el sistema toma de forma proactiva acciones predeterminadas para mitigar el riesgo, garantizando la seguridad de nuestra plataforma y sus usuarios.

¿Por qué ShareFile ofrece remediación automatizada de amenazas?

El panorama de las amenazas cibernéticas cambia constantemente y los atacantes encuentran nuevas formas de explotar las vulnerabilidades. La remediación automática ofrece un mecanismo de defensa dinámico que se adapta a las amenazas emergentes, proporcionando protección continua. Reduce el tiempo desde la detección de amenazas hasta su resolución, minimizando los daños potenciales. Además, alivia la carga de nuestros equipos de seguridad, permitiéndoles centrarse en mejorar nuestras defensas en lugar de responder a los incidentes después de que ocurren.

Acciones tomadas en diferentes escenarios

Nuestro sistema automatizado de remediación de amenazas emplea una variedad de medidas diseñadas para proteger los datos de los usuarios y la integridad de la plataforma en respuesta a diversas amenazas de seguridad. En lugar de detallar acciones específicas que podrían causar preocupación, enfatizamos nuestro compromiso de mantener un entorno seguro para todos los usuarios. He aquí una descripción general de nuestro enfoque:

-

Medidas proactivas - Monitoreamos continuamente en busca de señales de actividad inusual, empleando algoritmos avanzados para detectar y abordar amenazas potenciales antes de que puedan afectar a nuestros usuarios o plataforma.

-

Protocolos de seguridad personalizados - Dependiendo de la naturaleza y gravedad de la amenaza detectada, nuestro sistema implementa protocolos de seguridad personalizados. Estos están diseñados para neutralizar eficazmente las amenazas y minimizar cualquier inconveniente a nuestros usuarios.

-

Protección continua - Nuestras medidas de seguridad están siempre activas, proporcionando protección constante contra una amplia gama de amenazas cibernéticas. Esto garantiza que nuestros usuarios puedan confiar en la seguridad de sus datos y de nuestra plataforma en todo momento.

-

Empoderamiento del usuario - Si bien nos encargamos del aspecto técnico de la mitigación de amenazas, también brindamos a nuestros usuarios orientación y herramientas para mejorar su propia seguridad. Este enfoque colaborativo fortalece la protección general y permite a los usuarios mantener cuentas seguras.

A continuación se muestran ejemplos de cómo abordamos dos escenarios comunes:

-

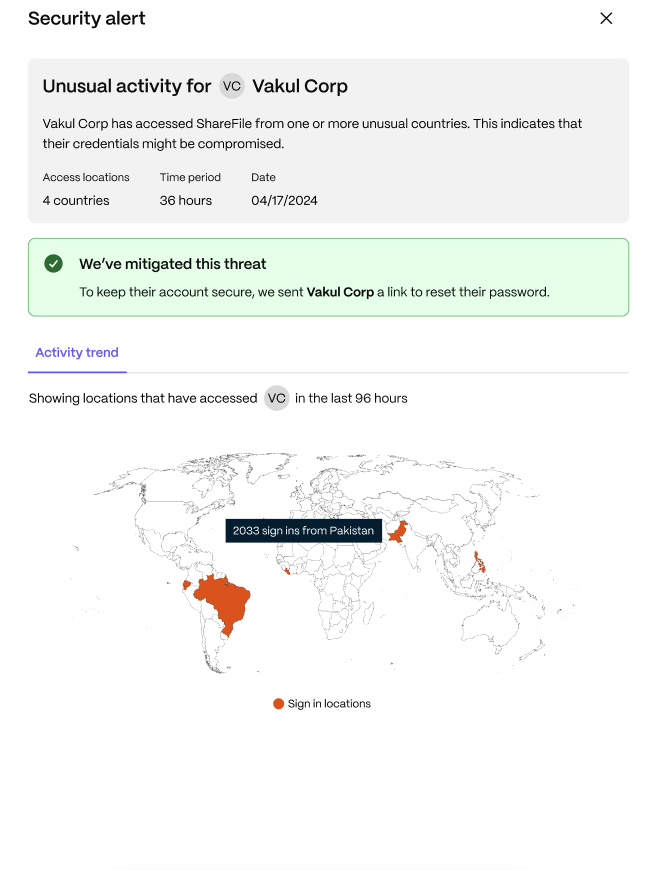

Escenario 1 - Intentos de inicio de sesión desde varios países: cuando nuestro sistema detecta intentos de inicio de sesión desde una amplia gama de ubicaciones geográficas en un corto período de tiempo, reconoce esto como una actividad inusual que podría indicar un riesgo de seguridad. En tales casos, implementamos protocolos diseñados para verificar la legitimidad de estos intentos y salvaguardar la cuenta, todo ello garantizando al mismo tiempo una interrupción mínima para el usuario.

-

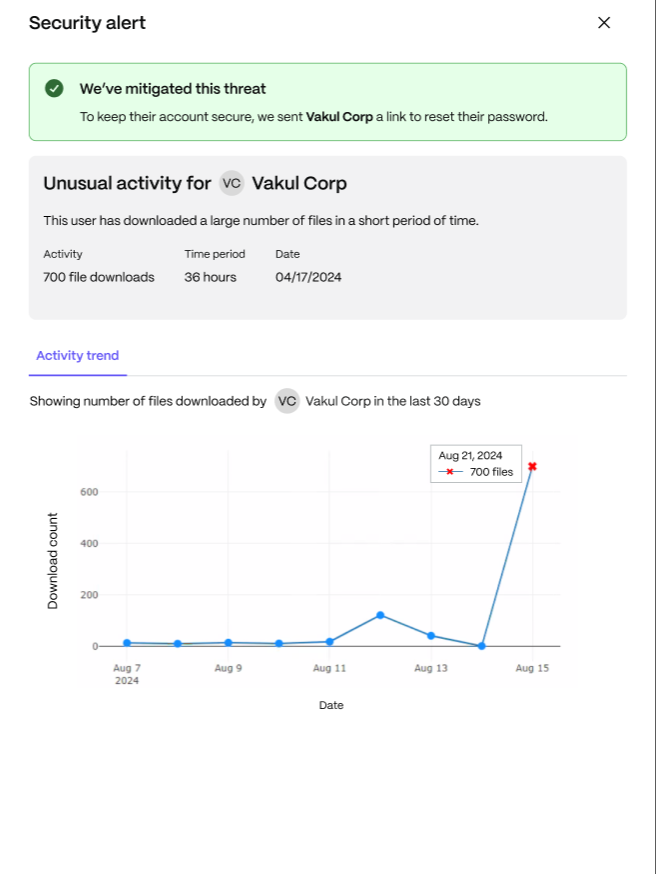

Escenario 2 - Descargas de muchos países en un período específico: de manera similar, si nuestro sistema observa descargas que se originan en varios países dentro de un período breve, activa nuestras medidas automatizadas de remediación de amenazas. Estas acciones están calibradas para evaluar y abordar la amenaza potencial, garantizando que cualquier patrón de descarga inusual no comprometa la seguridad de la cuenta ni la integridad de los datos.

Proceso de Notificación

Siempre que se toma una acción, nos aseguramos de que todas las partes afectadas sean informadas rápidamente:

-

Notificación al administrador maestro El administrador maestro de la cuenta recibe una notificación por correo electrónico sobre la amenaza y la acción tomada, proporcionando una descripción general del incidente de seguridad.

-

Notificación al usuario Junto con el administrador maestro, el usuario real cuya cuenta está involucrada en el incidente recibe una notificación por correo electrónico que detalla la amenaza y los pasos necesarios para restaurar la seguridad de la cuenta.

Preguntas frecuentes

¿Qué sucede si hay inicios de sesión de varios países en mi cuenta?

Recibí un correo electrónico diciendo que hubo un intento de inicio de sesión desde varios países en mi cuenta. ¿Qué quiere decir esto?

Esta notificación significa que nuestro sistema detectó intentos de inicio de sesión en su cuenta desde múltiples ubicaciones geográficas en un período corto. Esta actividad suele ser una señal de intentos de acceso no autorizado por parte de ciberdelincuentes que podrían haber obtenido sus credenciales mediante phishing u otros medios.

¿Qué acciones se toman cuando se detecta dicha actividad?

Para su protección, exigimos de inmediato el restablecimiento de la contraseña. Esto significa que no podrá iniciar sesión en su cuenta hasta que cree una nueva contraseña. Esta medida es crucial para evitar más accesos no autorizados.

¿Quién recibe una notificación cuando hay un inicio de sesión desde muchos países?

Se le envía una notificación por correo electrónico a usted, el titular de la cuenta, para informarle sobre el posible compromiso. Además, también se notifica al administrador maestro de su organización. Esto garantiza que todas las partes interesadas estén al tanto y puedan tomar las medidas necesarias para proteger su cuenta y el sistema.

¿Qué pasa si hay una actividad de descarga inusual desde mi cuenta?

¿Qué constituye una actividad de descarga inusual y cómo responder ante ella?

La actividad de descarga inusual es cuando nuestro sistema detecta descargas de su cuenta en diferentes países dentro de una duración específica que no se alinea con los patrones de uso normales. Esto podría indicar que alguien más está accediendo a su cuenta.

¿Qué acciones inmediatas se toman para proteger mi cuenta?

De manera similar al primer escenario, exigimos restablecer la contraseña de su cuenta. No podrá acceder a su cuenta hasta que establezca una nueva contraseña. Este paso es vital para proteger su información contra futuros accesos no autorizados.

¿Cómo me notifican sobre la actividad de descarga inusual?

Se le envía a usted y al administrador principal una notificación por correo electrónico detallando la actividad inusual y las medidas que hemos tomado para proteger su cuenta. Esta comunicación es esencial para la transparencia y para impulsar cualquier acción adicional que deba tomar.

Detección de amenazas & visibilidad de remediación

¿Qué es la visibilidad de la remediación?

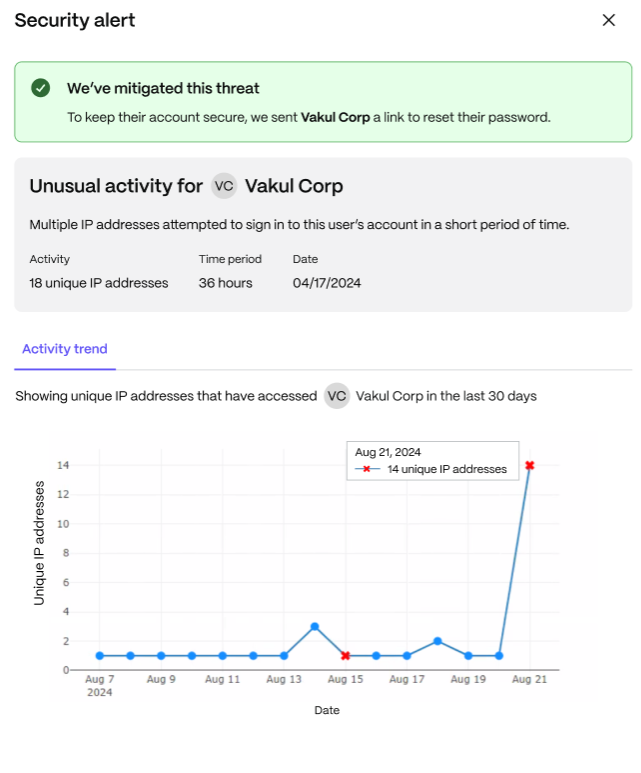

La visibilidad de remediación es una función que proporciona a los usuarios información detallada sobre las alertas de seguridad corregidas automáticamente. Proporciona claridad al mostrar información específica relacionada con la alerta, como las ubicaciones geográficas involucradas en escenarios de viaje imposibles, la cantidad de IP y fechas de acceso para alertas relacionadas con el acceso desde múltiples IP, y la cantidad y el tiempo de descargas para alertas de alta descarga. Esta visibilidad ayuda a los usuarios a comprender y responder mejor a las posibles amenazas de seguridad.

¿Qué característica proporciona Visibilidad de Remediación?

Para mejorar la comprensión del usuario sobre las alertas de seguridad, se ha introducido la visibilidad de remediación. Esta función proporciona información detallada sobre alertas específicas, lo que permite a los usuarios tomar acciones informadas.

-

Escenario de viaje imposible: Los usuarios pueden ver la cantidad de países involucrados, incluida la ubicación de los países desde donde tienen acceso que se muestran en el mapa.

-

Cambio de tendencia: acceso desde múltiples IP: Los usuarios pueden ver varias direcciones IP iniciadas sesión y ver una tendencia de actividad que muestra la cantidad específica de IP a las que se accedió en fechas específicas.

-

Cambio de tendencia: altas descargas: Los usuarios pueden ver la cantidad total de descargas y usar la tendencia de actividad para monitorear la cantidad de descargas en fechas específicas.

Remediation Visibility ofrece una vista más clara y detallada de estas alertas, lo que permite a los usuarios comprender y responder a posibles amenazas de seguridad de manera más efectiva.

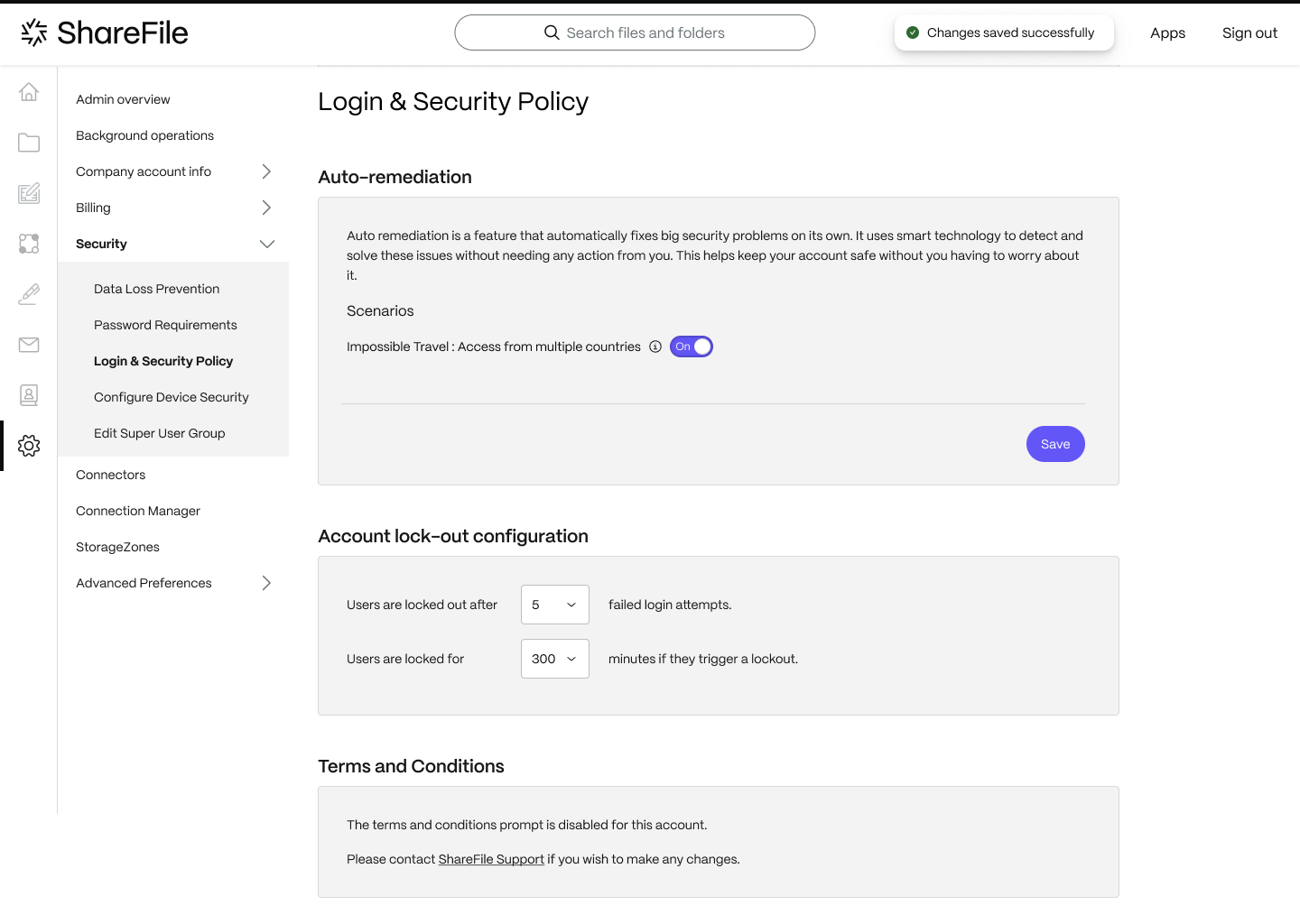

Darse de baja de la remediación automática de amenazas

La función “Desactivar la remediación automatizada de amenazas” permite a los administradores de cuentas deshabilitar escenarios específicos de remediación automatizada de amenazas dentro de sus configuraciones de seguridad. Esto significa que los administradores pueden personalizar las medidas de seguridad para adaptarlas mejor a las necesidades y preferencias de su organización. Sólo los administradores de cuentas tienen la autoridad para acceder y utilizar esta función.

Preguntas frecuentes

¿Qué es la nueva función ‘Opt-out’?

La función “Opt-out” permite a los administradores de cuentas deshabilitar escenarios de reparación automática específicos dentro de su configuración de seguridad. Esto significa que los administradores pueden adaptar mejor las medidas de seguridad para que se ajusten a las necesidades y preferencias de su organización.

¿Quién tiene la autoridad para utilizar la función “Opt-out”?

Sólo los administradores de cuentas, que son los propietarios de las cuentas, tienen la autoridad para acceder y utilizar la función “Opt-out”.

¿Qué sucede si un administrador opta por no participar en un escenario como “Viaje imposible”?

Si un administrador decide no participar en un escenario de corrección automática como “Viaje imposible”, ese escenario ya no estará activo en su cuenta. La medida de seguridad específica no se aplicará a menos que el administrador decida volver a habilitarla en el futuro.

¿Puede un administrador volver a habilitar un escenario después de cancelar su suscripción?

Sí, los administradores pueden volver a habilitar cualquier escenario de exclusión voluntaria en cualquier momento. Esta flexibilidad les permite adaptar su configuración de seguridad a medida que evolucionan sus necesidades organizativas.

¿Cómo pueden los administradores acceder a la función de “exclusión voluntaria”?

R: Los administradores pueden acceder a la función de “exclusión voluntaria” a través de su configuración de seguridad. Las instrucciones detalladas sobre cómo navegar y modificar estas configuraciones están disponibles en nuestra guía del usuario y documentación de soporte.

Cambio de tendencia

Un “cambio de tendencia” se refiere a un cambio significativo en el patrón de comportamiento típico de un usuario. Esto puede ser un indicio de posibles problemas de seguridad o mal uso de la cuenta.

Ejemplos de cambios de tendencia

- Acceso desde múltiples IP: Normalmente, un usuario accede a su cuenta desde un conjunto limitado de direcciones IP. Si un usuario de repente comienza a acceder desde muchas IP diferentes, puede indicar un comportamiento inusual.

- Descargas pesadas: Si un usuario normalmente descarga una cantidad moderada de datos y de repente comienza a descargar grandes volúmenes, esto podría ser sospechoso.

Mecanismo de alerta

Cuando se detectan tales cambios de tendencia, el sistema automáticamente caducará la contraseña actual del usuario y exigirá su restablecimiento para cualquier inicio de sesión posterior. El usuario recibirá entonces un correo electrónico de alerta informándole de la actividad inusual y solicitándole que cambie su contraseña. Esta acción inmediata ayuda a proteger la cuenta contra amenazas potenciales.

Control de administrador y opción de exclusión

Control administrativo

Los administradores tienen la opción de optar por no utilizar la función de detección de cambios de tendencia para sus cuentas. Esto significa que las alertas de cambio de tendencia y los restablecimientos automáticos de contraseñas no se aplicarán a sus usuarios, lo que permitirá a los administradores la flexibilidad de decidir qué es lo mejor para su organización.

Destinatarios de alertas

La alerta se envía tanto al administrador de la cuenta como al usuario. Si hay un aumento repentino en el acceso desde múltiples IP & descargas pesadas, el administrador recibe una notificación por correo electrónico con detalles sobre la actividad y el nombre de usuario, mientras que el usuario recibe un correo electrónico solicitándole que cambie su contraseña.

Preguntas frecuentes

¿Qué debo hacer una vez que recibo esta alerta?

Una vez que reciba la alerta, deberá cambiar la contraseña de su cuenta inmediatamente.

¿Cómo puedo salir de este escenario?

Sólo los administradores de cuentas tienen la autoridad de optar por no participar en este escenario. Pueden optar por desactivar la función de detección de cambios de tendencia para su organización.

En este artículo

- Comprender la remediación automatizada de amenazas: mejorar la seguridad con medidas proactivas

- Acciones tomadas en diferentes escenarios

- Proceso de Notificación

- Preguntas frecuentes

- Detección de amenazas & visibilidad de remediación

- Darse de baja de la remediación automática de amenazas

- Preguntas frecuentes

- Cambio de tendencia

- Mecanismo de alerta

- Control de administrador y opción de exclusión

- Preguntas frecuentes