Automatisierte Bedrohungsbeseitigung

Automatisierte Bedrohungsbehebung verstehen: Sicherheit durch proaktive Maßnahmen verbessern

Angesichts der zunehmenden Komplexität und des zunehmenden Ausmaßes von Cyberbedrohungen reichen herkömmliche, reaktive Sicherheitsmaßnahmen nicht mehr aus. Hier kommt die automatische Bedrohungsbehebung ins Spiel, ein zukunftsorientierter Ansatz, der schwerwiegende Bedrohungen in Echtzeit behebt und neutralisiert und so sowohl die Benutzerdaten als auch die Plattformintegrität schützt.

Was ist automatisierte Bedrohungsbehebung?

Unter automatischer Bedrohungsbehebung versteht man den automatisierten Prozess der Identifizierung und Beseitigung von Sicherheitsbedrohungen ohne menschliches Eingreifen. Durch den Einsatz fortschrittlicher Modelle des maschinellen Lernens kann unser System Anomalien erkennen, die auf potenzielle Sicherheitsrisiken hinweisen. Sobald eine Bedrohung erkannt wird, ergreift das System proaktiv vorbestimmte Maßnahmen, um das Risiko zu mindern und so die Sicherheit unserer Plattform und ihrer Benutzer zu gewährleisten.

Warum bietet ShareFile eine automatische Bedrohungsbehebung an?

Die Landschaft der Cyberbedrohungen verändert sich ständig und Angreifer finden neue Wege, Schwachstellen auszunutzen. Die automatische Behebung bietet einen dynamischen Abwehrmechanismus, der sich an neu auftretende Bedrohungen anpasst und kontinuierlichen Schutz bietet. Es verkürzt die Zeit von der Bedrohungserkennung bis zur Lösung und minimiert potenzielle Schäden. Darüber hinaus werden unsere Sicherheitsteams dadurch entlastet, sodass sie sich auf die Verbesserung unserer Abwehrmaßnahmen konzentrieren können, anstatt auf Vorfälle zu reagieren, nachdem diese eingetreten sind.

In verschiedenen Szenarien ergriffene Maßnahmen

Unser automatisiertes System zur Bedrohungsbehebung nutzt eine Reihe von Maßnahmen zum Schutz von Benutzerdaten und der Plattformintegrität als Reaktion auf verschiedene Sicherheitsbedrohungen. Anstatt bestimmte Maßnahmen im Detail zu beschreiben, die Anlass zur Sorge geben könnten, betonen wir unser Engagement für die Aufrechterhaltung einer sicheren Umgebung für alle Benutzer. Hier ist ein Überblick über unseren Ansatz:

-

Proaktive Maßnahmen – Wir überwachen kontinuierlich die Umgebung auf Anzeichen ungewöhnlicher Aktivitäten und setzen fortschrittliche Algorithmen ein, um potenzielle Bedrohungen zu erkennen und zu beseitigen, bevor sie unsere Benutzer oder unsere Plattform beeinträchtigen können.

-

Benutzerdefinierte Sicherheitsprotokolle – Abhängig von der Art und Schwere der erkannten Bedrohung implementiert unser System maßgeschneiderte Sicherheitsprotokolle. Diese sind darauf ausgelegt, Bedrohungen wirksam zu neutralisieren und gleichzeitig die Unannehmlichkeiten für unsere Benutzer auf ein Minimum zu reduzieren.

-

Kontinuierlicher Schutz – Unsere Sicherheitsmaßnahmen sind immer aktiv und bieten ständigen Schutz vor einer Vielzahl von Cyber-Bedrohungen. Dadurch ist gewährleistet, dass unsere Nutzer jederzeit auf die Sicherheit ihrer Daten und unserer Plattform vertrauen können.

-

Benutzerermächtigung – Während wir uns um die technische Seite der Bedrohungsminderung kümmern, stellen wir unseren Benutzern auch Anleitungen und Tools zur Verfügung, mit denen sie ihre eigene Sicherheit verbessern können. Dieser kollaborative Ansatz stärkt den Gesamtschutz und ermöglicht Benutzern die Führung sicherer Konten.

Hier sind Beispiele dafür, wie wir zwei gängige Szenarien angehen:

-

Szenario 1 – Anmeldeversuche aus mehreren Ländern: Wenn unser System in einem kurzen Zeitraum Anmeldeversuche aus einer Vielzahl unterschiedlicher geografischer Standorte erkennt, erkennt es dies als ungewöhnliche Aktivität, die auf ein Sicherheitsrisiko hinweisen könnte. In solchen Fällen implementieren wir Protokolle, die die Rechtmäßigkeit dieser Versuche überprüfen und das Konto schützen sollen, während gleichzeitig sichergestellt wird, dass die Störungen für den Benutzer so gering wie möglich bleiben.

-

Szenario 2 – Downloads aus vielen Ländern in einem bestimmten Zeitraum: Wenn unser System innerhalb eines kurzen Zeitraums Downloads aus mehreren Ländern feststellt, löst es unsere automatisierten Maßnahmen zur Behebung von Bedrohungen aus. Diese Maßnahmen sind darauf ausgerichtet, die potenzielle Bedrohung einzuschätzen und zu bekämpfen. Außerdem wird dadurch sichergestellt, dass ungewöhnliche Download-Muster weder die Kontosicherheit noch die Datenintegrität beeinträchtigen.

Benachrichtigungsprozess

Bei jeder Maßnahme stellen wir sicher, dass alle Betroffenen zeitnah informiert werden:

-

Benachrichtigung des Hauptadministrators Der Hauptadministrator des Kontos wird per E-Mail über die Bedrohung und die ergriffenen Maßnahmen benachrichtigt und erhält einen Überblick über den Sicherheitsvorfall.

-

Benutzerbenachrichtigung Zusammen mit dem Hauptadministrator erhält der eigentliche Benutzer, dessen Konto in den Vorfall verwickelt ist, eine E-Mail-Benachrichtigung mit detaillierten Angaben zur Bedrohung und den notwendigen Schritten zur Wiederherstellung der Kontosicherheit.

Häufig gestellte Fragen

Was passiert, wenn sich jemand aus mehreren Ländern bei meinem Konto anmeldet?

Ich habe eine E-Mail erhalten, in der mir mitgeteilt wurde, dass aus mehreren Ländern ein Anmeldeversuch bei meinem Konto stattgefunden hat. Was bedeutet das?

Diese Benachrichtigung bedeutet, dass unser System innerhalb eines kurzen Zeitraums Anmeldeversuche bei Ihrem Konto von mehreren geografischen Standorten aus erkannt hat. Diese Aktivität ist häufig ein Zeichen für unbefugte Zugriffsversuche von Cyberkriminellen, die Ihre Anmeldeinformationen möglicherweise durch Phishing oder auf andere Weise erlangt haben.

Welche Maßnahmen werden ergriffen, wenn eine solche Aktivität erkannt wird?

Zu Ihrem Schutz veranlassen wir umgehend eine Passwortzurücksetzung. Dies bedeutet, dass Sie sich nicht bei Ihrem Konto anmelden können, bis Sie ein neues Passwort erstellt haben. Diese Maßnahme ist wichtig, um weitere unbefugte Zugriffe zu verhindern.

Wer wird bei einer Anmeldung aus mehreren Ländern benachrichtigt?

Sie als Kontoinhaber erhalten eine E-Mail-Benachrichtigung, um Sie über die mögliche Gefährdung zu informieren. Darüber hinaus wird auch der Master-Administrator Ihrer Organisation benachrichtigt. Dadurch wird sichergestellt, dass alle Beteiligten informiert sind und die notwendigen Schritte zum Schutz Ihres Kontos und des Systems unternehmen können.

Was passiert, wenn von meinem Konto ungewöhnliche Download-Aktivitäten stattfinden?

Was ist ungewöhnliche Download-Aktivität und wie reagieren Sie darauf?

Von ungewöhnlicher Download-Aktivität spricht man, wenn unser System innerhalb eines bestimmten Zeitraums Downloads von Ihrem Konto aus verschiedenen Ländern feststellt, die nicht dem normalen Nutzungsmuster entsprechen. Dies könnte darauf hinweisen, dass jemand anderes auf Ihr Konto zugreift.

Welche sofortigen Maßnahmen werden ergriffen, um mein Konto zu sichern?

Ähnlich wie im ersten Szenario verlangen wir eine Zurücksetzung des Passworts für Ihr Konto. Sie können nicht auf Ihr Konto zugreifen, bis Sie ein neues Passwort festlegen. Dieser Schritt ist wichtig, um Ihre Daten vor weiteren unbefugten Zugriffen zu schützen.

Wie werde ich über ungewöhnliche Download-Aktivitäten benachrichtigt?

Sie und der Hauptadministrator erhalten eine E-Mail-Benachrichtigung mit Einzelheiten zu der ungewöhnlichen Aktivität und den Schritten, die wir zum Schutz Ihres Kontos unternommen haben. Diese Mitteilung ist aus Transparenzgründen und als Anstoß für etwaige weitere Maßnahmen, die Sie möglicherweise ergreifen müssen, von wesentlicher Bedeutung.

Bedrohungserkennung & Sichtbarkeit der Behebung

Was ist Korrektursichtbarkeit?

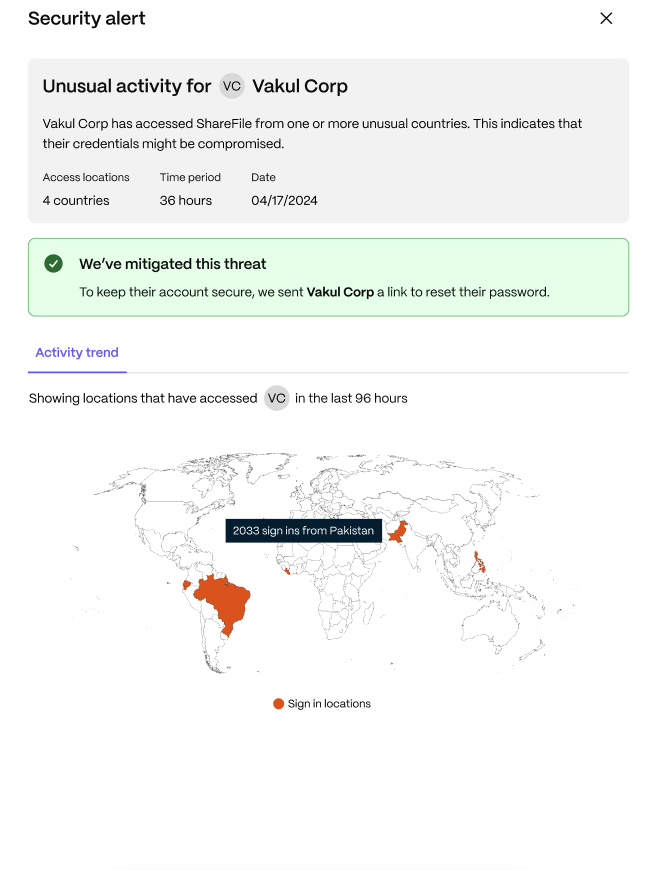

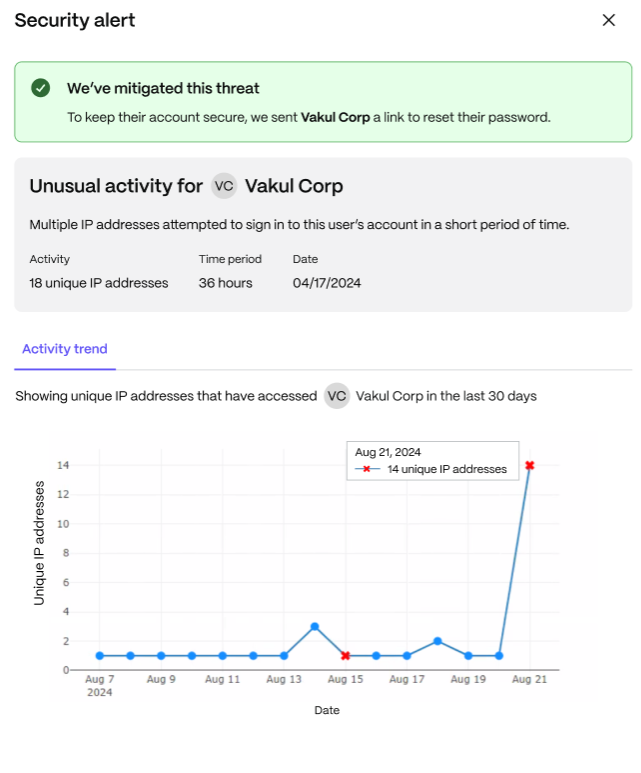

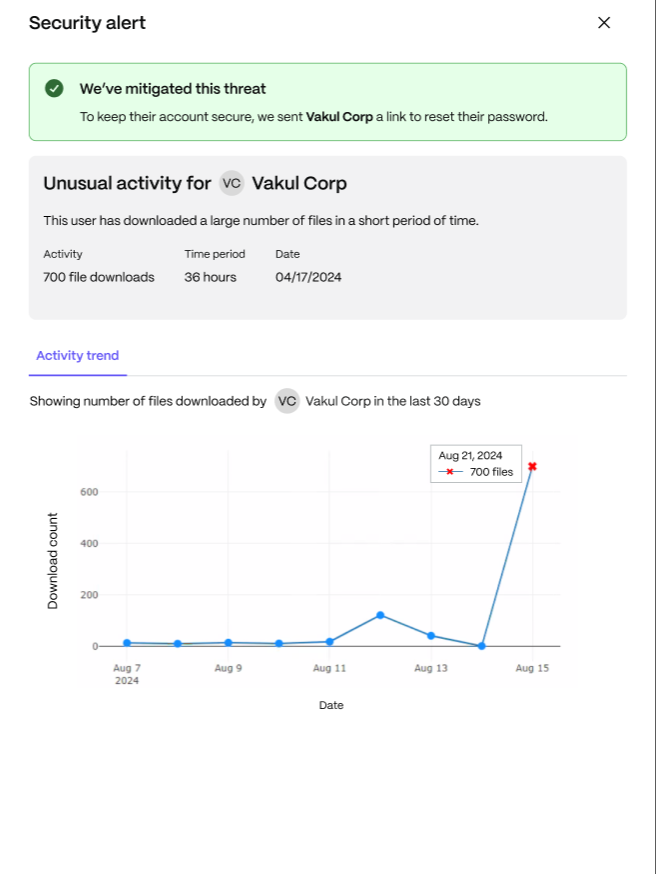

„Remediation Visibility“ ist eine Funktion, die Benutzern detaillierte Einblicke in automatisch behobene Sicherheitswarnungen bietet. Es sorgt für Übersichtlichkeit, indem es spezifische Informationen zu der Warnung anzeigt, wie etwa die bei unmöglichen Reiseszenarien beteiligten geografischen Standorte, die Anzahl der IPs und Zugriffsdaten bei Warnungen im Zusammenhang mit dem Zugriff von mehreren IPs sowie die Anzahl und den Zeitpunkt der Downloads bei Warnungen zu hohen Downloadzahlen. Diese Transparenz hilft Benutzern, potenzielle Sicherheitsbedrohungen besser zu verstehen und darauf zu reagieren.

Welche Funktion bietet Remediation Visibility?

Um das Verständnis der Benutzer für Sicherheitswarnungen zu verbessern, wurde die Remediation Visibility eingeführt. Diese Funktion bietet detaillierte Einblicke in bestimmte Warnmeldungen und ermöglicht Benutzern, fundierte Maßnahmen zu ergreifen.

-

Szenario „Unmögliches Reisen“: Benutzer können auf der Karte die Anzahl der betroffenen Länder sowie die Standorte der Länder anzeigen, von denen aus sie Zugriff haben.

-

Trendänderung – Zugriff von mehreren IPs: Benutzer können mehrere angemeldete IP-Adressen sehen und einen Aktivitätstrend anzeigen, der die spezifische Anzahl der an bestimmten Tagen aufgerufenen IPs anzeigt.

-

Trendänderung – Hohe Downloads: Benutzer können die Gesamtzahl der Downloads sehen und den Aktivitätstrend verwenden, um die Anzahl der Downloads an bestimmten Daten zu überwachen.

Remediation Visibility bietet eine klarere und detailliertere Ansicht dieser Warnmeldungen und ermöglicht es den Benutzern, potenzielle Sicherheitsbedrohungen effektiver zu verstehen und darauf zu reagieren.

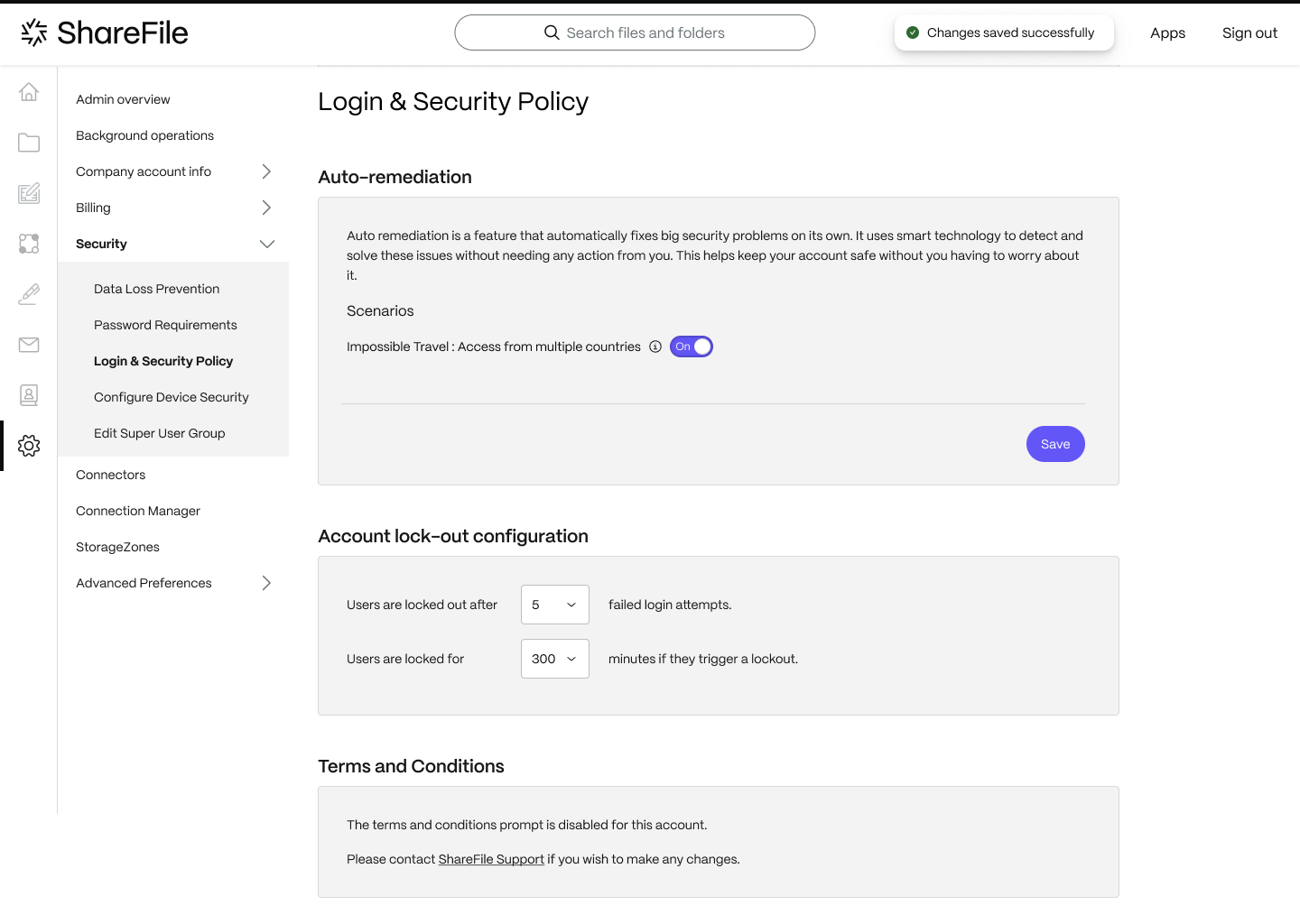

Deaktivieren der automatischen Bedrohungsbehebung

Mit der Funktion „Deaktivierung der automatischen Bedrohungsbehebung“ können Kontoadministratoren bestimmte Szenarien zur automatischen Bedrohungsbehebung in ihren Sicherheitseinstellungen deaktivieren. Dies bedeutet, dass Administratoren die Sicherheitsmaßnahmen anpassen können, um sie besser an die Bedürfnisse und Vorlieben ihrer Organisation anzupassen. Nur Kontoadministratoren sind berechtigt, auf diese Funktion zuzugreifen und sie zu verwenden.

Häufig gestellte Fragen

Was ist die neue „Opt-out“-Funktion?

Mit der Funktion „Opt-out“ können Kontoadministratoren bestimmte Szenarien zur automatischen Korrektur in ihren Sicherheitseinstellungen deaktivieren. Dies bedeutet, dass Administratoren die Sicherheitsmaßnahmen besser an die Anforderungen und Vorlieben ihrer Organisation anpassen können.

Wer ist berechtigt, die Opt-out-Funktion zu nutzen?

Nur Kontoadministratoren, die die Eigentümer der Konten sind, sind berechtigt, auf die Opt-out-Funktion zuzugreifen und sie zu verwenden.

Was passiert, wenn ein Administrator ein Szenario wie „Unmögliches Reisen“ ablehnt?

Wenn ein Administrator sich dafür entscheidet, ein automatisches Korrekturszenario wie „Unmögliches Reisen“ abzulehnen, ist dieses Szenario auf seinem Konto nicht mehr aktiv. Die spezielle Sicherheitsmaßnahme wird nicht angewendet, es sei denn, der Administrator beschließt, sie zukünftig wieder zu aktivieren.

Kann ein Administrator ein Szenario nach der Abmeldung wieder aktivieren?

Ja, Administratoren können jedes abgemeldete Szenario jederzeit wieder aktivieren. Diese Flexibilität ermöglicht es ihnen, ihre Sicherheitseinstellungen an die sich entwickelnden Anforderungen ihrer Organisation anzupassen.

Wie können Administratoren auf die Opt-out-Funktion zugreifen?

A: Administratoren können über ihre Sicherheitseinstellungen auf die Opt-out-Funktion zugreifen. Detaillierte Anweisungen zur Navigation und Änderung dieser Einstellungen finden Sie in unserem Benutzerhandbuch und in der Supportdokumentation.

Trendwechsel

Unter einem „Trendwechsel“ versteht man eine deutliche Verschiebung des typischen Verhaltensmusters eines Nutzers. Dies kann ein Hinweis auf mögliche Sicherheitsprobleme oder einen Missbrauch des Kontos sein.

Beispiele für Trendwechsel

- Zugriff von mehreren IPs: Normalerweise greift ein Benutzer von einer begrenzten Anzahl von IP-Adressen auf sein Konto zu. Wenn ein Benutzer plötzlich von vielen verschiedenen IP-Adressen aus zugreift, kann dies auf ungewöhnliches Verhalten hinweisen.

- Große Downloads: Wenn ein Benutzer normalerweise mäßige Datenmengen herunterlädt und dann plötzlich beginnt, große Mengen herunterzuladen, könnte dies verdächtig sein.

Warnmechanismus

Wenn solche Trendänderungen erkannt werden, lässt das System das aktuelle Passwort des Benutzers automatisch ablaufen und verlangt für alle nachfolgenden Anmeldungen eine Zurücksetzung. Der Benutzer erhält dann eine Warn-E-Mail, die ihn über die ungewöhnliche Aktivität informiert und ihn auffordert, sein Passwort zu ändern. Diese sofortige Maßnahme trägt dazu bei, das Konto vor potenziellen Bedrohungen zu schützen.

Administratorkontrolle und Opt-out-Option

Administratorkontrolle

Administratoren haben die Möglichkeit, die Funktion zur Trendänderungserkennung für ihre Konten zu deaktivieren. Dies bedeutet, dass die Trendänderungswarnungen und automatischen Kennwortzurücksetzungen nicht auf ihre Benutzer angewendet werden, sodass Administratoren die Flexibilität haben, zu entscheiden, was für ihre Organisation am besten ist.

Empfänger der Benachrichtigungen

Die Warnung wird sowohl an den Kontoadministrator als auch an den Benutzer gesendet. Wenn es zu einem plötzlichen Anstieg der Zugriffe von mehreren IPs ( & ) oder zu hohen Downloadzahlen kommt, erhält der Administrator eine E-Mail-Benachrichtigung mit Einzelheiten zur Aktivität und dem Benutzernamen, während der Benutzer eine E-Mail mit der Aufforderung erhält, sein Kennwort zu ändern.

Häufig gestellte Fragen

Was soll ich tun, wenn ich diese Warnung erhalte?

Sobald Sie die Warnung erhalten, müssen Sie Ihr Kontopasswort sofort ändern.

Wie kann ich mich von diesem Szenario abmelden?

Nur Kontoadministratoren haben die Berechtigung, dieses Szenario abzulehnen. Sie können die Funktion zur Trendänderungserkennung für ihre Organisation deaktivieren.

In diesem Artikel

- Automatisierte Bedrohungsbehebung verstehen: Sicherheit durch proaktive Maßnahmen verbessern

- In verschiedenen Szenarien ergriffene Maßnahmen

- Benachrichtigungsprozess

- Häufig gestellte Fragen

- Bedrohungserkennung & Sichtbarkeit der Behebung

- Deaktivieren der automatischen Bedrohungsbehebung

- Häufig gestellte Fragen

- Trendwechsel

- Warnmechanismus

- Administratorkontrolle und Opt-out-Option

- Häufig gestellte Fragen